IT-Grundschutz. Vorbereitende Arbeiten

# 2.20

Mitarbeiter erfassen

Erfassen Sie im Mitarbeiterordner innerhalb des jeweiligen Mandanten

die Mitarbeiter, die in Sicherheitsprozessen involviert sind, welche später in der opus i Dokumentation niedergelegt werden. Beispielsweise in einer Rollen- oder Aufgabenzuordnung. Denken Sie insbesondere an deren Kontaktdaten, Telefon und

![]() E-Mailadresse.

E-Mailadresse.

Wird Notfallmanagement (BCM) betrieben oder eine IT-Sicherheits-Zertifizierung angestrebt, sind die weiterhin angeforderten Infos zu VERTRETER, DOKUMENTENSICHERHEITSLEVEL, IT-SICHERHEITSROLLEN und DATENKLASSIFIZIERUNGSROLLE ebenfalls zu erfassen.

Externe erfassen

Erfassen Sie im Externenordner innerhalb des jeweiligen Mandanten

die externen Personen, die in Sicherheitsprozessen involviert sind, welche später in der opus i Dokumentation niedergelegt werden. Auch hier sind die Kontaktdaten

![]() die wichtigen Informationen.

die wichtigen Informationen.

Wird Notfallmanagement (BCM) betrieben oder eine IT-Sicherheits-Zertifizierung angestrebt, sind die weiterhin angeforderten Infos zu VERTRETER, DOKUMENTENSICHERHEITSLEVEL, IT-SICHERHEITSROLLEN und DATENKLASSIFIZIERUNGSROLLE ebenfalls zu erfassen.

Mandantenstammdaten erfassen

Erfassen Sie im Mandantenordner die Mandantenstammdaten

. Sehr wichtig sind dabei die Informationen die auf der Registerkarte ALLGEMEIN abgefragt werden.

Beauftragtenstammdaten erfassen

Erfassen Sie im Beauftragtenordner ![]() die Beauftragtenstammdaten

die Beauftragtenstammdaten . Sehr wichtig sind dabei die Informationen die auf der Registerkarte ALLGEMEIN abgefragt werden.

![]() Das BESTELLT AB Datum und BIS sind wichtige Informationen. Diese beiden Datenfelder werden beim Erstellen des JAHRESBERICHTES dahingehend geprüft, ob sie im Berichtszeitraum liegen.

Das BESTELLT AB Datum und BIS sind wichtige Informationen. Diese beiden Datenfelder werden beim Erstellen des JAHRESBERICHTES dahingehend geprüft, ob sie im Berichtszeitraum liegen.

Im Gegensatz zur Datenschutzbetrachtung, wo wir einen Beauftragten haben, den DSB, können im Bereich IT-Sicherheit viele verschiedene Beauftragte angelegt werden, z.B. Datenschutzbeauftragter (DSB) und IT-Sicherheitsbeauftragter (ISB). Die Ordner(strukturen) für DSB und ISB wären zu trennen, damit die jeweils richtigen Berichte durch opus i erstellt werden können.

IT-Infrastruktur erfassen

Erfassen Sie im Mandantenordner ![]() in einem allgemeinen Ordner

in einem allgemeinen Ordner ![]() die IT-Objekte, die SIE BEABSICHTIGEN IN DER IT-SICHERHEITSBETRACHTUNG EINZUBINDEN (IT-Verbund, Scope). Nehmen Sie dazu die bereits vorgesehenen IT-Grundschutz-Stammdaten-Ordner.

die IT-Objekte, die SIE BEABSICHTIGEN IN DER IT-SICHERHEITSBETRACHTUNG EINZUBINDEN (IT-Verbund, Scope). Nehmen Sie dazu die bereits vorgesehenen IT-Grundschutz-Stammdaten-Ordner.

Prinzipiell sollten Sie nicht versuchen eine zweite IT-Doku aufzubauen. Nach unserem Dafürhalten müsste es auch genügen, wenn Sie im Bereich IT-Sicherheit mit Stellvertreterobjekten (für eine Gruppe von Objekten) arbeiten - also mit jeweils einem Stellvertreter für n gleichartige Gebäude ![]() , n gleichartige Räume

, n gleichartige Räume ![]() , n gleichartige Netzwerke

, n gleichartige Netzwerke ![]() , n gleichartige Server

, n gleichartige Server ![]()

![]() und n gleichartige PCs

und n gleichartige PCs ![]() usw.

usw.![]() Die Anzahl der Gruppenobjekte werden in Klammer zum Namen des Objektes geschrieben - z.B. so: Backupserver (3).

Die Anzahl der Gruppenobjekte werden in Klammer zum Namen des Objektes geschrieben - z.B. so: Backupserver (3).

Stand: 20191217 20180827

Adressen erfassen

Erfassen Sie im Adressenordner ![]() innerhalb des jeweiligen Mandanten

innerhalb des jeweiligen Mandanten die externen Adressen, die in Sicherheitsprozessen involviert sind oder sein könnten (Polizei, Feuerwehr, Notdienste...), welche später in der opus i Dokumentation niedergelegt werden. Auch hier sind die Kontaktdaten

![]() die wichtigen Informationen.

die wichtigen Informationen.

Wird Notfallmanagement (BCM) betrieben oder eine IT-Sicherheits-Zertifizierung angestrebt, sind die weiterhin angeforderten Infos zu VERTRETER, DOKUMENTENSICHERHEITSLEVEL, IT-SICHERHEITSROLLEN und DATENKLASSIFIZIERUNGSROLLE ebenfalls zu erfassen.

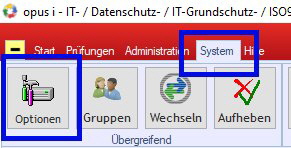

Optionen setzen

Im weiteren werden Hinweise zu Optionen gegeben, die WICHTIG sind - insbesondere bzgl. einer Zertifizierung.

ÜBERGREIFENDE OPTIONEN

Option 1 nicht setzen (leer)

Option 3 setzen (Häkchen)

Option 5 setzen

Optionen 12,13,20 setzen

Option 14 setzen

Option 16 setzen

Option 17 setzen

Option 30 setzen

Option 31 setzen

Option 32 setzen

Option 36 setzen

Datenschutz

Option 7 setzen

IT-Grundschutz (Tabelle oben) Auch dann, wenn nicht mit Unterstützung des ITGS gearbeitet wird.

Option 1 setzen

Option 4 setzen

Option 5 setzen, wenn Verbindung zur ISO 27001 von Interesse ist

Option 6 setzen

Option 7 setzen

Option 13 setzen

Option 16 setzen

IT-Grundschutz (Tabelle unten) Auch dann, wenn nicht mit Unterstützung des ITGS gearbeitet wird.

Option 14 setzen

Bitte richten Sie Ihre Supportanfrage online an uns oder direkt aus opus i heraus über die implementierte Support-Mail-Funktion.

Sie erreichen uns zu normalen Bürozeiten unter der Telefonnummer +49 6858 6370

kronsoft e.K. Schillerstraße 10 66564 Ottweiler Deutschland Datenschutzerklärung

Neu

20210506

www.kronsoft.de Impressum Datenschutzerklärung

Die Version der WEB-Seite ist 64 (2024-08-18)