VDA-ISA. Prozess anlegen

# 3.100-7

Stand: 20220215

VDA-ISA-Prozess anlegen

ISO-Prozess + VDA-ISA anlegen

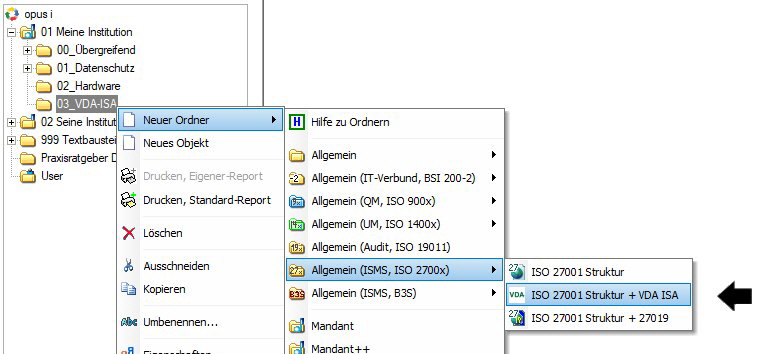

Legen Sie in der Ordnerliste (innerhalb eines Mandantenordners )einen ALLGEMEINEN Ordner

![]() an.

an.

Wählen Sie per Popup-Menü auf diesem neuen Ordner den gewünschten ISO-Prozess aus.

Vergeben Sie dem “neuen Ordner” den gewünschten Prozessnamen.

Da in opus i die VDA-ISA-Struktur direkt unterhalb der ISO-27001-Struktur angelegt wird, verwenden wir auch das gleiche “Menü”, das wir auch zur 27001 verwenden. Und zwar dieses hier:

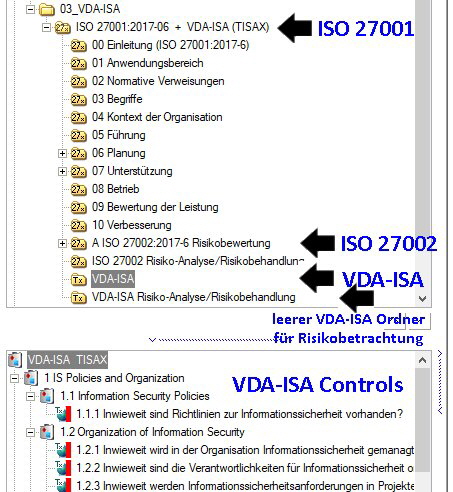

Das Ergebnis:

Da bei VDA-ISA immer eine Forderung zur ZERTIFIZIERUNG zugrunde liegt, wurde automatisch ein leerer Ordner für die Risikobetrachtung mit aufgenommen.

Die Elemente eines VDA-ISA-Prozesses

Jeder VDA-ISA-Prozess besteht aus einer Ordnerstruktur.

Jeder VDA-ISA-Prozess befindet sich in einem Allgemeinen-Ordner.

In jedem dieser VDA-ISA-Ordner befinden sich die Controls (die Anforderungen).

Bei Bedarf können Eigene Controls (eigene Anforderungen) hinzugefügt werden.

- ![]() Allgemeiner Ordner

Allgemeiner Ordner

- ![]() ISO-27001 Ordner

ISO-27001 Ordner

- ![]() ISO-27001 Control

ISO-27001 Control

- ![]() Eigene-ISO-2700x Control

Eigene-ISO-2700x Control

- ![]() VDA-ISA (TISAX) Ordner

VDA-ISA (TISAX) Ordner

- ![]() VDA-ISA (TISAX) Control

VDA-ISA (TISAX) Control

- ![]() Eigene-VDA-ISA (TISAX) Control

Eigene-VDA-ISA (TISAX) Control

Nur anhand dieser Objekte erkennt opus i den VDA-ISA-Prozess, bzw. den ISO-Prozess als solchen.

Der ISO-Prozess kann NICHT referenziert werden (nicht ref:).

Der VDA-ISA-Prozess kann NICHT referenziert werden (nicht ref:).

Der VDA-ISA-Prozess kann KOPIERT / AUSGESCHNITTEN und unter/in einen anderen ISO-27001 Prozess eingefügt werden.

opus i extrahiert die wirkenden Risiken aus Ihren Assets (Objekte, Zielobjekte).

Damit Abhängigkeiten zwischen verschiedenen Werten (Objekte, Zielobjekte) erkennbar werden, bauen wir mit den Werten einen Verbund. Im Weiteren nennen wir diesen Werteverbund IT-Verbund.

Wie dieser IT-Verbund aufgebaut wird, ist hier im Handbuch unter der Rubrik IT-GRUNDSCHUTZ gut erklärt.

Wir leiten Sie jetzt dorthin. Sie können von dort direkt per “Rückverweis” nochmals hierher zurückkommen.

Sind die Eigenschaften eines Wertes bekannt, kann opus i die wirkenden Risiken herausziehen.

Bei den Eigenschaften handelt es sich um die Grundwerte Vertraulichkeit, Integrität und Verfügbarkeit sowie die Art des Wertes, die Art des Objektes.

Wie diese Werte bzgl. einer möglichen Zertifizierung ordentlich dokumentiert werden, ist hier im Handbuch unter der Rubrik IT-GRUNDSCHUTZ gut erklärt.

Wir leiten Sie jetzt dorthin. Sie können von dort direkt per “Rückverweis” nochmals hierher zurückkommen.

Bitte richten Sie Ihre Supportanfrage online an uns oder direkt aus opus i heraus über die implementierte Support-Mail-Funktion.

Sie erreichen uns zu normalen Bürozeiten unter der Telefonnummer +49 6858 6370

kronsoft e.K. Schillerstraße 10 66564 Ottweiler Deutschland Datenschutzerklärung

Neu

20210506

www.kronsoft.de Impressum Datenschutzerklärung

Die Version der WEB-Seite ist 64 (2024-08-18)