IT-Grundschutz. Anforderungen bearbeiten (2)

# 2.71

Anforderungen bearbeiten (2)

Stand: 20180827

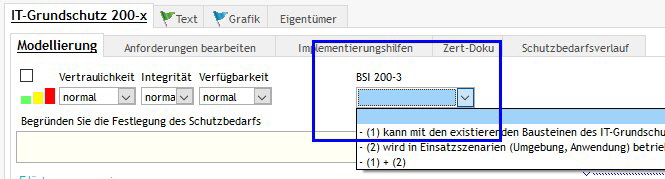

Die Auswahlbox “200-3” sichtbar schalten (IT-Grundschutz-Zertifikat wird angestrebt)

Wird ein IT-Grundschutz-Zertifikat angestrebt, ist in drei Fällen eine “weitere” Risikobetrachtung notwendig.

a) wenn einer der drei Grundwerte Vertraulichkeit, Integrität und Verfügbarkeit HOCH oder SEHRHOCH ist

b) wenn für das Zielobjekt kein BSI-Baustein existiert und/oder

c) wenn sich die Einsatzszenarien dieses Zielobjektes “mit den Einsatzszenarien der BSI-IT-Grundschutz-Philosophie nicht decken”.

In den Fällen b) und c) MUSS diese Auswahlliste SICHTBAR geschaltet werden, damit im Bedarfsfall die Einstellung 1 oder 2 oder beide gewählt und dokumentiert werden können.

Setzen Sie dazu die Option IT-Grundschutz, Nummer 13.

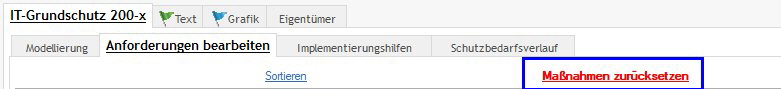

Der Button “Maßnahmen zurücksetzen” (IT-Grundschutz-Zertifikat wird angestrebt)

Wurden die Anforderungen aus den IT-Grundschutz-100-Maßnahmen überführt, müssen die Maßnahmen, die im Umsetzungsstatus JA stehen auf TEILWEISE zurückgesetzt werden, wenn die entsprechenden Maßnahmen aus dem 100-X die Forderungen des 200-X nicht vollständig erfüllen. Dies wird mit diesem Button realisiert.

Wird ein IT-Grundschutz-Zertifikat angestrebt, ist die Nutzung dieses Buttons unumgänglich.

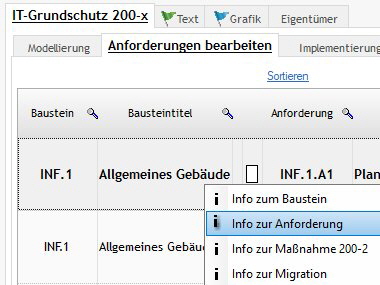

Bausteine, Anforderungen, Maßnahmen usw. einsehen

Um die Originaltexte zu Bausteinen oder Anforderungen einzusehen, liegt auf der rechten Maustaste ein Kontextmenü.

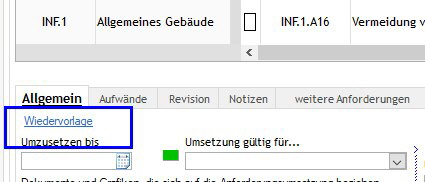

Anforderungen auf Termin legen

Jede einzelne Anforderung kann zu einem bestimmten Termin auf Wiedervorlage gesetzt werden.

Dies ist eine Art einen PDCA-Kreislauf einzurichten.

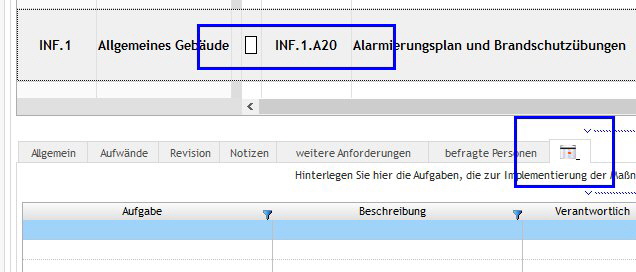

Aufgaben an Mitarbeiter exakt vorgeben

Zu jeder Anforderung können exakte Aufgabenbeschreibungen per “MiniTask” an die verantwortlichen Mitarbeiter weitergegeben werden. Damit die Registerkarte “Minitask” sichtbar geschaltet wird, muss die Option Übergreifend, Nummer 36 gesetzt sein. Hier.

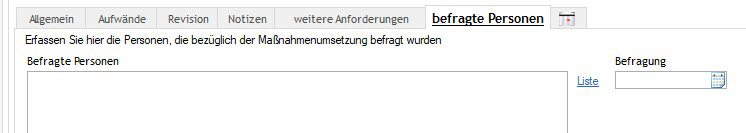

Befragte Mitarbeiter, Interviewpartner

Wenn ein IT-Grundschutz-Zertifikat angestrebt wird, müssen die befragten verantwortlichen Mitarbeiter (die für die Anforderung zuständig sind, zu jeder Anforderung hinterlegt werden. Dies wird auf der Registerkarte “befragte Personen” erledigt.

Bitte richten Sie Ihre Supportanfrage online an uns oder direkt aus opus i heraus über die implementierte Support-Mail-Funktion.

Sie erreichen uns zu normalen Bürozeiten unter der Telefonnummer +49 6858 6370

kronsoft e.K. Schillerstraße 10 66564 Ottweiler Deutschland Datenschutzerklärung

Neu

20210506

www.kronsoft.de Impressum Datenschutzerklärung

Die Version der WEB-Seite ist 64 (2024-08-18)