IT-Grundschutz. Risikoanalyse nach ITGS-200-3

# 2.80

Risikoanalyse nach IT-Grundschutz 200-3

Stand: 20191217

Wann ist die Risikoanalyse nach 200-3 mindestens durchzuführen?

Die Risikoanalyse ist durchzuführen, wenn die Registerkarte “200-3” sichtbar ist, bzw. sichtbar geschaltet wird!

Oder, um es mit den Worten des BSI zu formulieren,

- wenn einer der drei Grundwerte Vertraulichkeit, Integrität oder Verfügbarkeit mit HOCH oder SEHR HOCH eingestuft ist, bzw. durch die Schutzbedarfsvererbung so eingestuft wurde oder

- wenn das Zielobjekt mit den BSI-Bausteinen nicht hinreichend abgebildet werden kann oder

- wenn das Zielobjekt in Einsatzszenarien eingesetzt wird, die seitens des IT-Grundschutzes nicht vorgesehen sind.

Und so geht’s:

1. Setzen Sie die Optionen “IT-Grundschutz” Nr. 1 und Nr. 13 in der oberen Tabelle

2. Setzen Sie die Option “IT-Grundschutz” Nr. 14 in der unteren Tabelle

3. Schalten Sie den Expert-Mode aus. Zumindest temporär.

4. Für den weiteren Ablauf ist es notwendig, dass der IT-Verbund erstellt ist.

5. Die Grundwerte für Vertraulichkeit, Integrität und Verfügbarkeit (V I V bzw. C I A) sind jedem Zielobjekt zugeordnet.

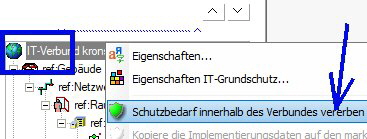

6. die Schutzbedarfsübertragung hat stattgefunden.

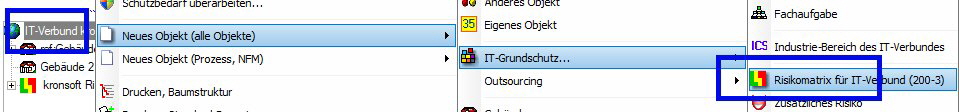

7. Zur Bearbeitung der zusätzlichen Risikoanalyse ist es notwendig eine Risikomatrix zu erstellen.

Diese Risikomatrix wird direkt im IT-Verbund ablegt und signalisiert dadurch, dass genau SIE und keine andere für diesen IT-Verbund als Risiko-Bewertungs-Grundlage gilt. Die Risikomatrix wird über das Popup-Menü auf dem obersten IT-Verbund-Element erzeugt:

Ist die Risikomatrix im Verbund angelegt, kann sie bearbeitet werden.

200-3. Risikomatrix 2.80.2

Werden zusätzliche Gefährdungen (Risiken) erkannt, KÖNNEN diese direkt im IT-Verbund angelegt und bearbeitet werden.

Für den Fall, dass diese Gefährdungen (Risiken) in weiteren IT-Verbunden gebraucht werden, KÖNNEN diese auch in anderen Ordnern (aber innerhalb des Mandanten) erfasst und abgelegt werden.

200-3. Ermittlung und Erfassung zusätzlicher Gefährdungen 2.80.5

200-3. Einbinden zusätzlicher Gefährdungen in die Risikoanalyse 2.80.5

Zu den zusätzlichen Gefährdungen (Risiken) müssen möglicherweise Gegenmaßnahmen erstellt werden, wenn die Anforderungen/Maßnahmen aus dem IT-Grundschutz nicht ausreichend sind. Bzgl. des Ablageortes der Maßnahmen gilt das oben bei den Gefährdungen gesagte.

200-3. Erfassung zusätzlicher Maßnahmen 2.80.6

200-3. Konsolidieren des Sicherheitskonzeptes 2.80.7

200-3. Kennzeichnung von Änderungen 2.80.8

200-3. Gefährdungen und Maßnahmen einsehen 2.80.9

Bitte richten Sie Ihre Supportanfrage online an uns oder direkt aus opus i heraus über die implementierte Support-Mail-Funktion.

Sie erreichen uns zu normalen Bürozeiten unter der Telefonnummer +49 6858 6370

kronsoft e.K. Schillerstraße 10 66564 Ottweiler Deutschland Datenschutzerklärung

Neu

20210506

www.kronsoft.de Impressum Datenschutzerklärung

Die Version der WEB-Seite ist 64 (2024-08-18)